近年、任天堂はサイバー攻撃に遭いました。2017年には、セキュリティ研究者のザミス・クラーク氏によるハッキング事件が発生し、ゲームのソースファイル、プロトタイプ、ゲームエミュレーター、未発表製品など、2テラバイトを超えるデータが盗まれ、その一部には80年代にまで遡るものもあります。

そして2020年4月、任天堂は再びサイバーセキュリティ論争の渦中に巻き込まれました。今回は Nintendo Switch のアカウント30万件のニンテンドーネットワークID(NNID)に関わる問題であり、当初、任天堂は16万件に過ぎないと主張していましたが、さらなる調査の結果、さらに14万件の漏洩アカウントが判明しました。

30万人以上の任天堂ユーザーがハッキングされたものの、不正取引に使われたのは1%未満でした。任天堂は、攻撃者がどのようにしてユーザーのログイン情報を入手したのかについては濁していますが、声明で「当社のサービス以外から何らかの手段で不正にデータを入手した」と言及しています。

TeamPassword の無料トライアルを利用して、ビジネスのセキュリティを強化し、効率性を上げましょう。

目次

- 任天堂の不正アクセス

- 漏洩したアカウント情報

- ハッカーが任天堂のユーザーアカウントにアクセスした方法

- クレデンシャル・スタッフィング

- フィッシング

- 総当たり攻撃

- 任天堂のユーザー情報流出の影響

- 不正ログインから身を守るために

- より強力で安全なパスワード

- アカウントごとに異なるパスワードを作成する

- 二要素認証 (2FA)

- TeamPassword - 企業向け総合パスワード管理ソリューション

任天堂の不正アクセス

関連記事(英語):How to Prevent Man-in-the-middle Attacks - 5 Steps(中間者攻撃を防ぐ5つのステップ)

漏洩したアカウント情報

2020年の NNID(ニンテンドーネットワークID)流出事件では、影響を受けたユーザー個人の機密情報が流出し、任天堂の公式発表によると、漏洩したデータには以下のものが含まれます:

- メールアドレス

- 生年月日

- 居住国または地域

この情報にはクレジットカード番号のような金銭的な機密情報は含まれていませんでしたが、個人情報の盗難やフィッシング攻撃の可能性を考慮すると、ユーザーにとって重大なリスクであることに変わりはありません。また、今回の情報流出では課金情報が直接流出することはありませんでしたが、PayPal アカウントやクレジットカードなど、保存されている支払い方法が攻撃者に悪用され、マイニンテンドーストアやニンテンドーeショップなどのプラットフォームを通じて不正に購入される可能性があることを任天堂は確認しています。

ハッカーが任天堂のユーザーアカウントにアクセスした方法

「セキュリティ上の理由」から、任天堂はハッカーが NNID アカウントにアクセスする方法を明らかにしていませんが、サーバーへの侵入はなかったことは確認しており、そうなると3つの可能性が残されます:

クレデンシャルスタッフィング攻撃

ハッカーは、あるアプリケーションから盗んだユーザ名(またはメールアドレス)とパスワードを使って、自動化された大規模なアプリケーションのログインを実行しますが、その認証情報は、セキュリティの弱いゲームやアプリケーションのサーバからよく盗まれます。

また、ハッカーは、多くの人が複数のアカウントで同じユーザー名とパスワードを使っているという事実を利用します。なので、ハッカーが任天堂ユーザーがよく利用するチャットルームやアプリケーションにアクセスしてログイン情報を盗んだというのが、可能性のひとつとして考えられます。

そしてサイバー犯罪者は、それぞれのユーザー名とパスワードをテストし、ニンテンドーアカウントに同じ認証情報を使われていないかを確認します。

なので任天堂は、クレデンシャルスタッフィングのリスクを最小化するために、NNID とニンテンドーアカウントに異なるパスワードを使うようユーザーに推奨していることが分かっています。

フィッシング

もう一つの可能性は、任天堂ユーザーがフィッシング攻撃の被害に遭った可能性です。フィッシング攻撃では、サイバー犯罪者が「なりすまし」のメッセージ(ショートメール、メールなど)を使ってユーザーを騙し、リンクをクリックさせたり、機密データを開示させたりします。

その際、ハッカーは通信を本物そっくりに作ったり、アプリケーションや Web サイトのログインを模倣したりするため、一見したところ、フィッシング攻撃を特定するのは大変です。

ブルートフォース攻撃

ブルートフォース攻撃とは、基本的に、ハッカーがアクセスできるようになるまで組織的にパスワードを試す推測ゲームであり、多くの場合はよくあるフレーズや組み合わせから始め、ユーザーの名前や個人情報に関連するフレーズを使います。

そして現在、ほとんどの Web サイトやアプリケーションでは、正しいパスワードの入力回数を制限したり、2FA(二要素認証)を要求したりすることで、総当たり攻撃を防いでいます。

関連記事(英語): Best Password Manager for Insurance Provider(保険会社に最適なパスワードマネージャー)

任天堂のユーザー情報流出の影響

当然ながら任天堂のユーザーは怒り、Twitter や Reddit で不満をぶちまけました。任天堂にとってこの3年間で2度目の大規模な情報漏洩というだけでなく、この日本の巨大企業の対応の悪さが怒りと不満を募らせたようでした。

ユーザーには、これが起こった経緯についての実際の説明はされませんでしたが、それが提供されていれば、どこに脆弱性がある可能性があるかがわかるはずです。

任天堂は不正購入のキャンセルと返金を申し出ましたが、数ある Reddit の投稿によると、任天堂に要求を拒否されたケースもあるため、これは一筋縄ではいかなかったようです。

そして任天堂は現在、この種の情報漏洩が再び起こらないよう、ユーザーに2FA(二要素認証)の使用を義務付けています。

不正ログインから身を守る

企業は我々のデータを守る責任がありますが、我々自身も自分を守る責任を負わないといけません。つまり、パスワード管理の強化です。

企業は返金を躱すためにあらゆる手段を講じるので、こちらの過失が証明されれば、損失の一部または全部を取り戻せない可能性が高くなります。

より強力で安全なパスワード

最初のステップは、全アカウントへの安全なパスワード作成です。安全なパスワードは、12文字以上のユニークで複雑で推測が不可能に近いのが理想的です。

より強力なパスワードを作成する一つの方法として、安全なパスワードジェネレータの使用があります。パスワードジェネレーターは、コピー/貼り付けできる一連のランダムな文字を生成してくれます。

ちなみに、TeamPassword には32文字の安全なパスワードを作成できるパスワードジェネレータが内蔵されており、大文字、小文字、数字、記号を選択できるので、毎回強固なパスワードを作成できます。

アカウントごとに異なるパスワードを作成する

複数のアカウントで同じパスワードを使いまわすというのも大きな間違いです。たとえ32文字の超安全なパスワードを持っていたとしても、一箇所以外で使われるべきではありません。

ハッカーが侵入時にそのパスワードを盗んだり、皆さんがサイバー攻撃の犠牲になったりすると、犯罪者は皆さんの全アカウントにアクセスできるようになりますからね。

なので、アカウント、Web サイト、アプリケーションごとに別々のパスワードを作成することで、情報の露出が制限され、潜在的な損失が最小限に抑えられます。

2FA(二要素認証)

安全なパスワードを設定し、ログインごとに異なる認証情報を使うようになったら、もう1つセキュリティの層を加えるといいでしょう。2FA(二要素認証)を使えば、たとえログイン認証情報が他人に知られても、アカウントへのアクセスを防ぐことができます。

2FA の仕組み

2FA は、アカウントにログインするための2段階のプロセスであり、第一のステップはパスワードで、第二のステップは以下のようなアクションです:

- 所有要素 - 例えば、銀行口座にログインする際、パスワードの後に入力するコードが記載されたショートメールを受け取るなど、2FA デバイス、ショートメール、Eメール、デバイス上のアプリケーションなどの個人にリンクされた認証方法。

- 知識要素 - 例えば、母親の旧姓や高校時代の親友の名前など、憶えやすい単語やフレーズによる認証。

- バイオメトリクス要素 - 指紋、網膜形状、顔認識、音声認識による認証。

大抵のアプリケーションは、Google Authenticator、Authy、またはその他のソフトウェアトークン認証アプリ(ポゼッションファクター)を使って 2FA を促進しますが、企業によってはショートメールやEメールを送ったり、独自のアプリケーションやデバイスが用意されている場合もあります。ちなみに、Google Authenticator は、無料で iOS と Android に対応していることから広く使われています。

そして TeamPassword では 2FA に Google Authenticator を使用しており、ロックアウトされないようにバックアップコードを生成することもできます。

関連記事(英語): What is a brute force attack and are you at risk? (ブルートフォース攻撃とは)

TeamPassword - 企業向け総合パスワード管理ソリューション

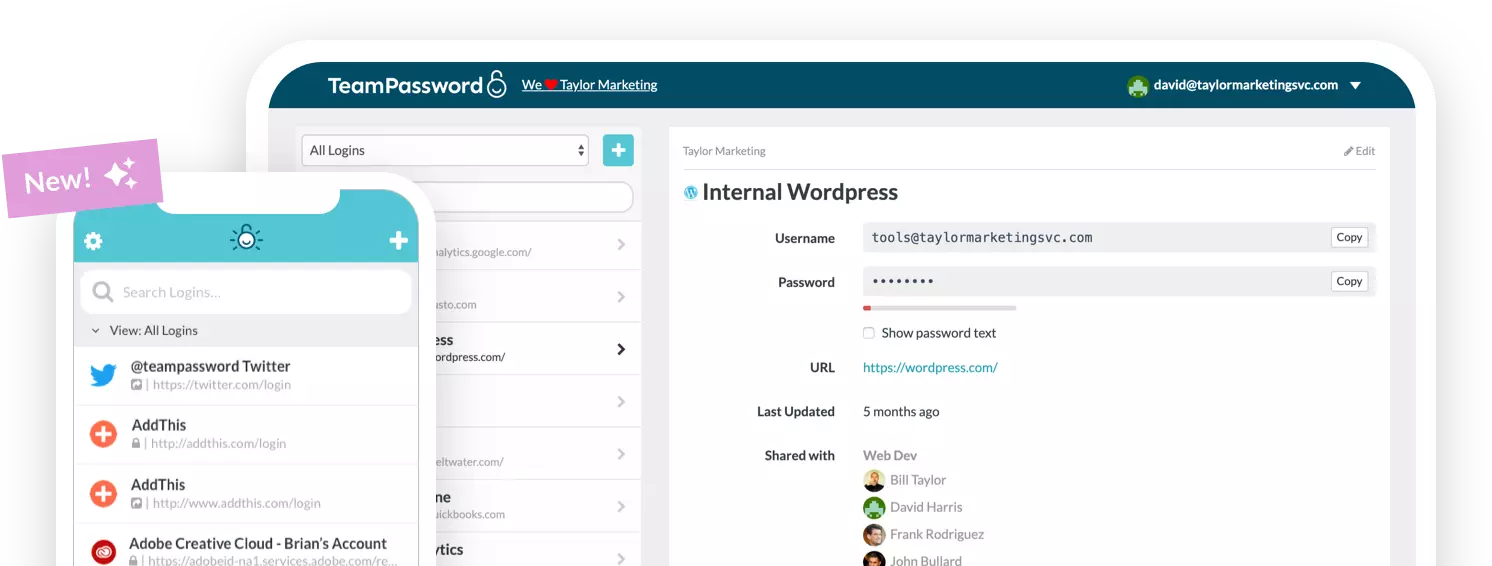

TeamPassword は、パスワードの作成、保存、共有プロセスを効率化して、パスワードの管理や保護を行うオールインワンのソリューションを提供し、2FA(二要素認証)やバックアップコードなどの高度なセキュリティ機能を組み込むことで、機密データを不正アクセスやサイバー脅威から確実に保護します。

最先端の暗号化とセキュリティ

TeamPassword では、業界をリードする暗号化標準を使って、パスワードやその他の機密情報が保護されており、最新の暗号化技術によって、データは保存中であろうと転送中であろうと完全に保護されることから、ますます複雑化するデジタル環境の中で安心感が得られます。

どこからでも、どのデバイスからでもアクセス可能

TeamPassword はパスワードへの柔軟なアクセスを提供し、デスクトップ、ノートパソコン、モバイルのどのデバイスからでも認証情報を管理することができます。また、このプラットフォームは、Chrome、Firefox、Safari 用のブラウザ拡張機能に対応しており、どこにいてもサッと安全にアカウントにログインすることができます。

チームでの協働作業

TeamPassword のはずせない機能は、チームメンバー間での安全なパスワード共有であり、これの機能で、機密情報をメールやショートメールで送る代わりに、プラットフォーム内でログイン認証情報をシームレスかつ安全に共有することができます。また、チームメンバーのアクセスの必要がなくなったら、クリック一つでアクセス許可を取り消すことができることから、アクセス許可と取り消しが効率的に行われ、セキュリティ環境を最大限に管理することができます。

より強固なセキュリティのための内蔵パスワードジェネレータ

TeamPassword の内蔵パスワードジェネレータは、12文字から32文字までのカスタマイズ可能なオプションで、複雑で安全なパスワードの作成を支援します。パスワードには大文字、小文字、数字、特殊記号を含めることができることから、ブルートフォースアタックに対する高い耐性が保証されます。また、一度生成されたパスワードは自動的にアプリケーションに保存されるため、置き忘れの心配がありません。

詳細なアクティビティログとリアルタイムアラート

複数のアカウントやユーザーの管理は、適切な監視なしでは大変です。TeamPassword には、ログイン試行、共有パスワード、あらゆる変更をリアルタイムで追跡できる総合的なアクティビティログがあり、カスタマイズ可能なメールアラートによって重要なアクティビティが通知されるため、特にセキュリティの高いアカウントやアプリケーションの機密データへのアクセスを監視しやすくなります。

また、Teampassword ではパスワード管理、アクセスコントロール、コラボレーションが1つのプラットフォームに統合されることで、チーム全体の認証情報の保護と管理プロセスがシンプルになります。強固なセキュリティ機能と直感的なユーザーインターフェースを備えた TeamPassword は、パスワード管理を強化したい企業や個人にとって非常に重要なツールなのです。

データ漏洩の新たな統計に入ってしまわないように、こちらの無料トライアルでTeamPassword を試して、パスワード管理をコントロールしていきましょう!