SOC 2におけるパスワードポリシーとは?

機密性の高い顧客データを扱うサービス組織の場合、SOC 2 コンプライアンスについて耳にしたことがあるかもしれません。SOC 2 は、データが不正アクセス、不正使用、または紛失から適切に保護されているかどうかを評価する一連の基準です。SOC 2 コンプライアンスを達成することは、組織の評判、信頼性、および顧客満足度を向上させる効果があります。

SOC 2 コンプライアンスの重要な要素の一つがパスワード管理です。パスワードはサイバー攻撃に対する最初の防御線であり、強固で安全かつ必要に応じて更新される必要があります。本記事では、SOC 2 におけるパスワードに関するポリシーとは何か、そしてベストプラクティスを活用してそれらを満たし、さらに上回る方法について解説します。

SOC 2 におけるパスワードポリシーの重要なポイントは以下の通りです。

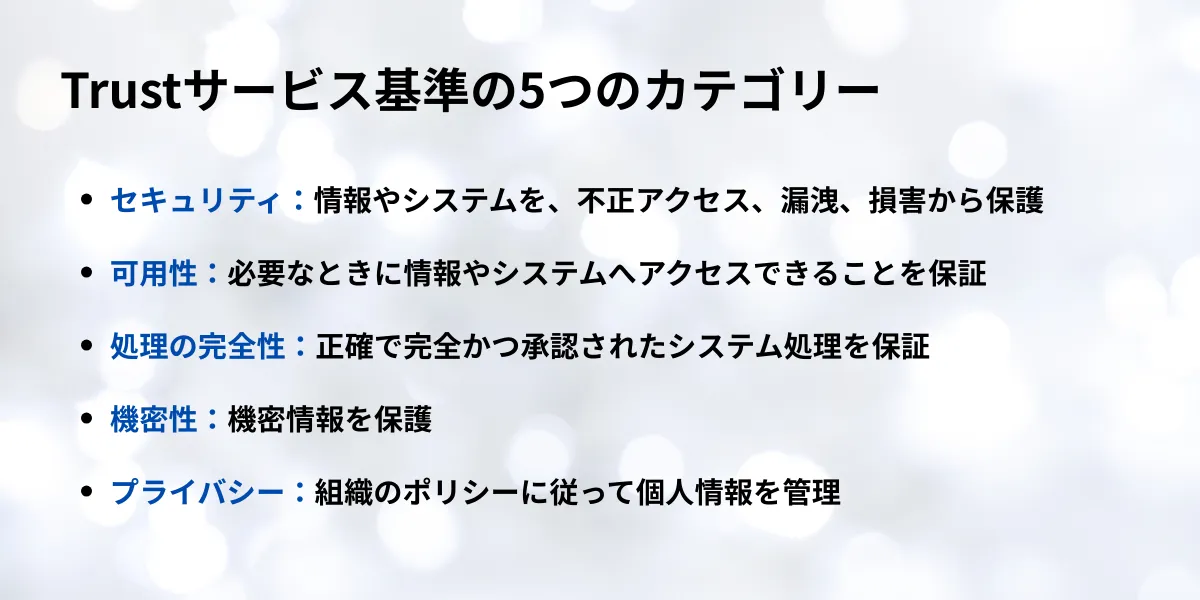

- SOC 2は、5つのTrustサービス基準(セキュリティ、可用性、処理の完全性、機密性、プライバシー)に基づいて構築されています。

- パスワードポリシーはセキュリティ基準に該当し、論理的および物理的なアクセス制御をカバーしています。

- パスワードは少なくとも12~16文字以上で、大文字と小文字の文字、数字、特殊文字を組み合わせたものにする必要があります。

- アカウントは、5回以上のログイン失敗後にロックアウトされる必要があります。

Table of Contents

SOC 2の概要

SOC 2は、サービス組織が顧客データをどのように管理しているかについて保証を提供するレポートです。これは、アメリカ公認会計士協会(AICPA)が定める信頼サービス基準(TSC)に基づき、組織の内部統制を評価する独立した監査人によって発行されます。

SOC 2は、サービス組織が顧客データを適切に管理しているかどうかを評価するものです。この評価は、AICPAが定める信頼サービス基準(TSC)に基づいて行われ、サービス組織の内部統制が適切に機能しているかどうかを評価します。

TSCは、データセキュリティの異なる側面をカバーする5つのカテゴリーから構成されています。

- セキュリティ:情報およびシステムが不正なアクセス、漏洩、または損害から保護され、可用性、完全性、機密性、およびプライバシーが脅かされることを防ぎ、組織の目標に影響を及ぼさないようにします。

- 可用性:情報およびシステムが組織の目標を支援するためにアクセス可能であることを保証します。

- 処理の完全性:システム処理が正確、適時、有効、完全、かつ承認されたものであることを保証し、組織の目標と一致させます。

- 機密性:指定された機密情報を、組織の目標と一致させて保護します。

- プライバシー:個人情報の収集、利用、保管、開示、廃棄を管理し、組織の目標を達成するために適切に処理します。

サービスの性質と範囲に応じて、組織はこれらの基準の1つまたは複数に準拠することを選択する場合があります。ただし、顧客データを扱うすべてのサービス組織にとって、セキュリティは最も普遍的で欠かさない基準です。

SOC 2においてパスワードポリシーが重要な理由

パスワードは、データ保護のための最も基本的で重要な制御手段の一つです。これらは、顧客データを保管または処理するシステム、アプリケーション、データベース、ネットワーク、デバイス、その他のリソースへの不正アクセスを防止します。

しかし、パスワードはサイバー犯罪者によって最も脆弱で悪用されやすい制御手段の一つでもあります。Verizonの2020年データ漏洩調査報告書によると、ハッキング関連の漏洩事件の80%で、侵害されたまたは脆弱な認証情報が関与していました。パスワードが侵害につながる可能性がある主な方法には、次のようなものがあります。

- ブルートフォース攻撃:正しいパスワードが見つかるまで、文字の組み合わせを次々と試す攻撃。

- 辞書攻撃:単語、名前、日付、その他の情報に基づいて、一般的なまたは予測可能なパスワードを試す攻撃。

- フィッシング攻撃:偽のメール、Webサイト、またはメッセージを通じて、ユーザーにパスワードを漏洩させるように仕向ける攻撃。

- キーロガー:ユーザーがパスワードを入力する際の入力内容を記録する行為。

- クレデンシャルスタッフィング攻撃:他のサイトやサービスから盗まれたり漏洩したパスワードを使用して、別のサイトやサービスにアクセスする攻撃。

これらの攻撃は、サービス組織とその顧客の両方に深刻な影響を及ぼす可能性があります。データ漏洩、個人情報の盗用、詐欺、ランサムウェア、マルウェア、信用失墜、法的責任、および金銭的損失を引き起こす可能性があります。

したがって、サービス組織はSOC 2コンプライアンスの一環として、強力なパスワードポリシーを策定し、厳格に実施することが不可欠です。これらのポリシーは、パスワードの漏洩リスクを軽減し、顧客データのセキュリティを強化するのに役立ちます。

SOC 2におけるパスワードポリシーの解説

SOC 2は、サービス組織に対して具体的なパスワードポリシーを定めていません。代わりに、米国公認会計士協会(AICPA)の「Trustサービス規準(Trust Services Criteria)」およびトレッドウェイ委員会支援組織委員会(COSO)の企業リスク管理フレームワークに基づく一般的なガイドラインとベストプラクティスを提供しています。

これらのガイドラインとベストプラクティスに従い、サービス組織は下記のパスワードポリシーを検討する必要があります。

パスワードの長さと複雑さ

パスワードの長さと複雑さは、パスワードの強度とセキュリティに影響を与える2つのファクターです。パスワードが長くて複雑であればあるほど、推測や解読が困難になります。

パスワードの長さに関する一般的な推奨条件は、少なくとも12文字を使用することです。これは、攻撃者が1秒間に1兆回の推測を試すことができるという仮定に基づいています。これにより、12文字のパスワードを破るには約200年かかる計算になります。

ただし、長さだけでは不十分です。パスワードには大文字と小文字、数字、特殊文字を組み合わせる必要があります。これにより、文字の組み合わせの数が増え、パスワードがより予測しにくくなります。例えば、「password1234」のようなパスワードは、最小文字数要件を満たしていても、推測や解読が容易です。

パスワードの使い回しと変更・更新

パスワードの使い回しと変更・更新は、パスワードの最新性と独自性に影響を与えます。

過去には、パスワードを90日ごとに変更することが一般的に推奨されていました。しかし、現在ではこの方法は推奨されていません。代わりに、強固で安全かつ独自のパスワードを作成し、通常は既知のセキュリティ侵害が発生した場合にのみ変更する方が望ましいとされています。

そして、パスワードの使い回しは絶対に避けてください。

例えば、「86c1^Y#m'DHc=c_N」のようなパスワードは強固で複雑かもしれませんが、複数のアカウントやサービスで再利用することで、セキュリティリスクが高まります。アカウントやサービスごとに異なるパスワードを使用するようにしましょう。

アカウントのロックアウト

アカウントのロックアウトは、パスワードのセキュリティと利便性に影響を与えます。これにより、攻撃者が正しいパスワードを見つけるまで繰り返しパスワードを試行するのを防ぐことができます。

アカウントのロックアウトに関する一般的な対策は、3回以上のログイン失敗後にアカウントをロックアウトすることです。これは、攻撃者が自動化されたツールやスクリプトを使用して、1分間に数千回のパスワード試行が可能であるという仮定に基づいています。

ただし、アカウントのロックアウトには欠点もあります。パスワードを忘れたり、タイプミスをした正当なユーザーに不便を強いる可能性があります。また、悪意のある攻撃者がユーザーを故意にロックアウトしてサービス拒否攻撃を引き起こすために悪用される可能性もあります。

したがって、サービス提供者は、アカウントのロックアウトを以下のような別の手段とバランスを取りながら実施する必要があります。

- 多要素認証(MFA)を導入し、パスワード以外の追加の認証を要求する。

- ログイン試行を監視し、不審な活動が検出された場合にユーザーまたは管理者へアラートや通知を送信する。

- ユーザーがパスワードを再設定したり、アカウントを解除したりするためのセルフサービスオプションやサポートチャネルを提供する。

SOC 2におけるパスワードポリシーを満たすためのベストプラクティス

従業員の教育

SOC 2 コンプライアンスの観点から、従業員に対し強固なパスワードの作成に関する教育を実施することは不可欠です。これには、強固で安全なパスワードの作成方法に関する知識を習得させるための包括的なトレーニングセッションを実施することが含まれます。

このようなトレーニングの目的は、誕生日や「password123」のような単純な文字列など、容易に推測可能な情報を避ける重要性を強調することです。従業員に対しては、複雑で唯一無二であり、ブルートフォース攻撃に耐性のあるパスワードを作成するよう促す必要があります。最終的な目標は、不正アクセスに対する強力な防御体制を確立することです。

パスワードマネージャーの使用

パスワードマネージャーは、安全なパスワード管理に不可欠なツールです。パスワードの保存とアクセスを安全に管理する保管庫として機能し、セキュリティリスクを最小限に抑えます。

この分野には多くの優れたソリューションが存在します。チーム向けに最適なパスワード管理ツールの一つがTeamPasswordです。このツールは、認証情報のアクセス制御、簡単かつ安全な共有、業界標準の暗号化機能により、パスワード管理を効率化します。アクセス権限を特定のチームメンバーにカスタマイズすることで、不正アクセスリスクを低減できます。

TeamPasswordは、パスワード生成、有効期限に関するリマインダー、監査ログなどの機能も提供し、全体的なセキュリティとコンプライアンスの強化に貢献します。

二要素認証の導入

パスワードに基づくセキュリティ対策を強化するため、組織は二要素認証(2FA)の導入を検討すべきです。2FAは追加のセキュリティ層を導入し、不正アクセスを大幅に困難にします。

2FAを導入した場合、侵入者がパスワードを入手したとしても、モバイルデバイスやメールに送信される時間制限付きのコードという追加の認証コードが必要となります。この追加のステップは、不正アクセスに対する強力な防壁となり、SOC 2の厳格なセキュリティポリシーと完全に整合しています。

組織は、特に機密情報を保持するシステムやデータリポジトリにおいて、適用可能なあらゆる場面で2FAを導入することが望ましいでしょう。

SOC 2 コンプライアンスに不可欠なその他の要件

パスワードのセキュリティはSOC 2 コンプライアンスの重要な要素ですが、全体的なコンプライアンスはより広範なセキュリティ対策を含むことを認識することが重要です。

ファイアウォール:SOC 2 コンプライアンスの基盤となる措置の一つが、堅牢なファイアウォールの導入です。ファイアウォールは外部脅威に対する強力な防壁として機能し、システムとデータの最初の防御ラインとなります。入出のネットワークトラフィックを分析することで、ファイアウォールは不正アクセス、悪意のある攻撃、データ漏洩を防止する上で重要な役割を果たします。

侵入検知システム(IDS):今日の変化の激しい脅威環境において、サイバー攻撃が絶えず進化する中、侵入検知システムは不可欠な存在です。これらのシステムは、ネットワーク活動を絶えず監視する警戒心の強い監視役として機能します。 また、高度なアルゴリズムを使用して異常や潜在的なセキュリティ侵害の兆候を検出することが可能です。異常なパターンや不審な活動が検出されると、IDSはアラートを送信し、セキュリティチームが脅威が拡大する前に迅速に対応し、軽減できるようにします。

定期的なセキュリティ監査:SOC 2 コンプライアンスには、セキュリティへの継続的な取り組みが求められます。定期的なセキュリティ監査は、セキュリティ制御とポリシーの有効性を評価し検証するために不可欠です。これらの監査は、改善が必要な領域に関する貴重な洞察を提供し、セキュリティ対策が最新の基準に準拠し、進化する基準に適合していることを確認します。

データ暗号化:暗号化はSOC 2 コンプライアンスの不可欠な要素です。これにより、機密データが送信中および保存中に保護されます。データ暗号化は、適切な暗号化キーがないと解読できないコードに情報を変換します。このセキュリティ対策は、データの中継や不正アクセスから保護し、データの機密性および完全性を維持します。

厳格なアクセス制御:システムとデータへのアクセス権限を管理することは、SOC 2 コンプライアンスの基盤です。厳格なアクセス制御を実施することで、機密情報へのアクセスを許可されたユーザーのみがアクセスできるようにします。これには、ユーザー認証、役割ベースのアクセス制御、およびユーザー活動の継続的な監視が含まれ、不審な行動を検出します。

結論として、SOC 2 コンプライアンスには、セキュリティに関する多角的なアプローチが不可欠です。強固なパスワード管理は不可欠ですが、ファイアウォール、侵入検知システム、定期的な監査、データ暗号化、厳格なアクセス制御を含むより広範なセキュリティフレームワークに統合される必要があります。これらの重要な要素を包括的に対応することで、組織は強固なセキュリティ態勢を確立し、SOC 2 コンプライアンスの厳格な基準を満たすことができます。

TeamPasswordでパスワードセキュリティを強化し、SOC 2 コンプライアンスを効率化しましょう

SOC 2 コンプライアンスの達成と維持には、堅牢なパスワード管理戦略が不可欠です。TeamPasswordは、そのための最適なソリューションです。パスワードの保管と管理を一元化することで、機密データの保護に安全で効率的かつコンプライアンスに準拠したアプローチを提供します。

SOC 2 ツールキットのための主要な機能:

- 強制可能な二要素認証(2FA)と統合型TOTP:SOC 2のセキュリティ原則の基盤となる二要素認証を義務化し簡素化することで、不正アクセスを防止します。

- 詳細なアクティビティログ:すべてのパスワード操作の明確で改変不可能な記録を維持します。監査担当者に、セキュリティ態勢と責任の証明に必要な証拠を提供します。

- きめ細やかなアクセス制御:複数のユーザーロールを活用し、最小権限の原則を実装します。チームメンバーが業務に必要な認証情報のみにアクセスできるようにします。

- セキュアな中央管理:リスクの高いパスワード共有を排除し、すべてのチーム資格情報を暗号化された単一の保管庫で管理することで、全体的なセキュリティを強化します。

パスワードのセキュリティを強化し、SOC 2 コンプライアンスを簡素化したいですか?TeamPasswordを14日間無料で体験して、どれだけ簡単に安全なパスワード管理ができるかをぜひご確認ください。