水飲み場攻撃|手口や被害事例、企業が行うべき対策とは?

サイバー攻撃の一つとして近年注目されている「水飲み場攻撃(水飲み場攻撃) ‐ Watering Hole Attack」についてご存じでしょうか?

この攻撃は特に企業や組織をターゲットにしたものが多く、情報漏洩やシステムの侵害など重大な影響を与える可能性があります。

そこで本記事では、水飲み場攻撃の手口や被害事例、そして企業が取るべき対策について詳しく見ていきます。

Table of Contents

水飲み場攻撃とは

水飲み場攻撃、または水飲み場型攻撃とは、ターゲットとする特定のグループや組織のメンバーが頻繁に訪れる Web サイトを攻撃し、そのサイトを通じてマルウェア(悪意のあるソフトウェア)を仕掛ける手法のことであり、その名前は、動物が水飲み場に集まる習性を狙った捕食者の行動に例えたところからきています。

攻撃者は、ターゲットとなるユーザーが自然にアクセスする Web サイトに不正なコードを埋め込み、そのサイトを利用してターゲットにマルウェアをインストールさせることで、システムに侵入します。

水飲み場攻撃は、個々のターゲットに直接攻撃するフィッシング攻撃や標的型メール攻撃とは異なり、特定のグループや企業全体を狙うため、非常に効率的な手法とされています。

また、攻撃者はターゲットがどのような Web サイトを利用するのかを事前に調査し、ターゲットに馴染みのあるサイトを利用するため、攻撃の発見が難しいことも特徴の一つです。

水飲み場攻撃の手口

水飲み場攻撃の手口は、主に以下のステップで行われます。

-

ターゲットの行動分析:攻撃者は、ターゲットとなる組織やグループが頻繁にアクセスする Web サイトを調査する。これには、SNSの利用傾向、アクセス履歴の解析、業界特有のフォーラムやニュースサイトのリストアップなどが含まれる。

-

Web サイトの改ざん:攻撃者は、ターゲットが頻繁に訪れる Web サイトに不正なコードを埋め込んでその Web サイトを改ざんする。この Web サイトは、ターゲットにとって馴染みがあるものであるため、多くの場合ユーザーは何の疑いもなくアクセスしてしまう。

-

マルウェアの配布:改ざんされた Web サイトを訪問したユーザーの端末にマルウェアがダウンロードされ、その端末はマルウェアに感染する。マルウェアにはバックドアを開くものや、スパイウェアとして機密情報を盗むもの、さらにはランサムウェアとして金銭的な要求をするものなど、さまざまな種類がある。

-

情報の窃取・拡散:感染が成功すると、攻撃者はターゲットの端末から情報を抜き出し、さらにネットワーク全体に侵入を広げることができる。場合によっては、攻撃者が企業内の他の端末にもどんどんマルウェアに感染させることで、大規模な被害をもたらすことがある。

被害事例

水飲み場攻撃の被害事例は多岐にわたりますが、ここでは、国内の事例を見てみましょう。

国内の事例としては、IPA(情報処理推進機構)の「情報セキュリティ白書 2014」によると、2013年8月から約1ヶ月間にわたり、政府機関を狙った水飲み場攻撃が確認されています。

この攻撃では、ジャーナリズム関連の Web サイト「47行政ジャーナル」が標的となり、特定の組織に属する人物がサイトを閲覧した際にウイルス感染が発生したと報告されています。

攻撃者は、ターゲットを慎重に選び、特定の IP アドレスや組織のドメインに対してのみウイルスを感染させることで、その発見を遅らせて、攻撃を持続させることに成功しました。

そして、感染したデバイスは攻撃者によって遠隔操作され、情報の窃取やさらなるシステム侵入が可能な高度な手法が用いられました。

この事件で、日本国内でも水飲み場攻撃が現実的な脅威であることがわかり、特に政府機関や大企業などがサイバーセキュリティ対策の強化をすべきだという認識が高まりました。

この事例を元に、日本国内でも同様の手口による攻撃が多発する危険性があることを理解し、早急な対策が求められています。

また、金融機関がターゲットとなったケースでは、従業員が日常的に利用する内部システムや業界関連の Web サイトが改ざんされ、そこからマルウェアが拡散して顧客情報が流出することが報告されています。

例えば、従業員がよくアクセスする業界フォーラムや取引情報サイトにマルウェアが仕込まれることで、攻撃者は金融機関のネットワークに侵入して、内部システムの脆弱性を突いて顧客情報を盗むといった感じです。

こうした攻撃が成功すると、顧客データの流出やシステムへの侵入によって、企業の信頼が損なわれ、さらに大規模な経済的損害が発生するリスクがあります。

特に金融関係の企業や組織にとって、データ流出は法的措置や罰金、さらには顧客離れにもつながるため、サイバーセキュリティ対策の強化が急務です。

このような事例は、特定の金融機関に限らず、広く金融業界で発生しうる問題であり、サイバー攻撃者がいかに高度で組織的な手法を使って攻撃を仕掛けてくるかを示しています。

では、企業はどのような対策を取るべきでしょうか。

企業が行うべき対策

水飲み場攻撃を防ぐには、企業や組織が適切な対策を講じることが不可欠です。以下で、主な対策をいくつか見てみましょう。

1. ソフトウェアの定期的な更新

攻撃者が利用する脆弱性は、多くの場合は古いソフトウェアに存在します。

そのため、OS(オペレーティングシステム)やアプリケーションのアップデートを定期的に行い、セキュリティパッチを適用することが重要です。

また、特に Web ブラウザやプラグイン、セキュリティソフトウェアは常に最新の状態に保たれるべきです。

2. 信頼できる Web サイトの利用

ユーザーがアクセスする Web サイトが信頼できるかどうかを確認することも重要であり、それには企業内でのインターネット利用において、フィルタリング機能を利用して、疑わしい Web サイトへのアクセスを制限することが効果的です。

また、従業員に対して安全な Web サイトの利用についてトレーニングなどの教育を行うことも重要です。

3. セキュリティ教育の徹底

最後に、従業員に対してセキュリティ意識を高めるための教育を行うことが重要です。

水飲み場攻撃は、ユーザーが何気なくアクセスする Web サイトを通じて行われるため、どんな Web サイトが危険であるか、どのように対処すべきかを理解していることが求められます。

定期的なセキュリティ研修や、フィッシング攻撃に対する訓練を実施することも効果的です。

4. マルウェア対策ソフトの導入

水飲み場攻撃では、マルウェアの感染が主なリスクとなります。

そのため、企業は高度なマルウェア対策ソフトを導入し、リアルタイムでのスキャンと定期的なシステムチェックを行うことが重要です。

また、未知の脅威に対しても対応できるよう、ヒューリスティック分析やサンドボックス機能を備えた製品を選ぶことが推奨されます。

5. パスワード管理ツールの利用

水飲み場攻撃などの多くのサイバー攻撃では、盗まれたパスワードが悪用されることがよくあります。

そのため、企業や組織では安全なパスワード管理が不可欠ですが、強固なパスワードの使用や定期的なパスワード変更などを行うだけでは不十分です。

そこで、パスワードを複雑にし、使い回しを避けるには、パスワード管理ツールの導入が推奨されます。

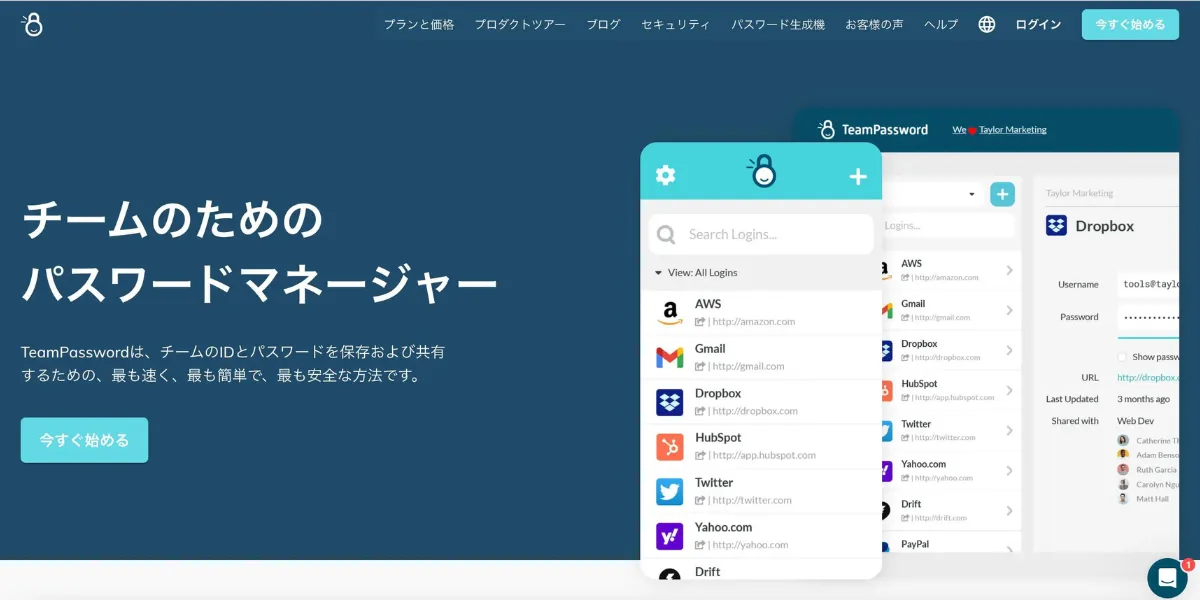

例えば、TeamPassword はそのようなパスワード管理に役立つ優れたツールです。

TeamPassword で、複数のユーザーでの安全なパスワード共有や管理ができるようになります。

企業やチーム内でのパスワード共有を簡単かつ安全に行えるため、特に複数のアカウントやシステムを利用する企業にとって有用です。

また、各ユーザーのアクセス権限を細かく設定できるため、不要なリスクを軽減できます。

TeamPasswordで水飲み攻撃対策

TeamPassword は、企業やチームが安全にパスワードを管理・共有するためのツールで、以下のような具体的な機能を備えています。

1. 安全な共有

TeamPassword では、複数のメンバー間でパスワードを安全に共有できる機能があります。

パスワードは暗号化され、ユーザーはシンプルなインターフェースを通じて必要なパスワードにアクセスすることができます。

これにより、企業内の複数のアカウントやサービスのパスワードを安全に管理でき、従来のようにメールやスプレッドシートで共有する危険性を排除します。

2. アクセス権限の管理

TeamPasswordでは、各ユーザーに対して個別にアクセス権限を設定することができ、例えば、特定のプロジェクトチームだけが特定のパスワードにアクセスできるようにしたり、メンバーの役割に応じて閲覧のみの権限や編集権限を与えることができます。

これにより、不要なパスワードの露出を防ぎ、リスクを最小限に抑えます。

3. パスワードの自動生成

強力なパスワードの使用はセキュリティの基本ですが、自分で複雑なパスワードを考えるのは難しい場合もあります。

TeamPasswordには、強度の高いランダムなパスワードを自動生成する機能があり、使い回しの回避になります。

TeamPasswordで、セキュリティ体制がどのよう強化されて攻撃リスクが最小限に抑えられ、安心して業務を行える環境が得られるか、ぜひご体験ください。

Enhance your password security

The best software to generate and have your passwords managed correctly.