(※この記事は、2024年5月10日に更新されました。)

セキュリティの脅威は日々進化しており、その手口もどんどん巧妙になっています。

その中でも、最近特に注目されているのが「ファイルレス攻撃」です。

この攻撃手法は、従来のマルウェアやウイルスとは異なり、攻撃者がファイルを書き込まずにシステムに侵入するため、検出が難しく、対処が困難です。

そこで本記事では、ファイルレス攻撃のについて、その手口や実際の事例などを見ていき、さらには有効な対策手法についてもお話します。

デジタルセキュリティを強化し、未知の脅威に備えましょう。

【目次】

ファイルレス攻撃とは

ファイルレス攻撃(ファイルレスマルウェア)とは、コンピューターシステムに対する攻撃手法の一種です。

通常のサイバー攻撃とは違って、ファイルレス攻撃では悪意のあるプログラムをコンピューターのディスクに保存する必要がなく、代わりに攻撃者は、システムのメモリーやシステムのリソースを直接悪用してファイルレス攻撃を実行します。

ファイルレス攻撃の主な特徴は次のとおりです。

-

検知の回避:通常のファイルベースの攻撃と比べると、ファイルレス攻撃は、攻撃コードがディスクに書き込まれないため、従来のウイルス対策ソフトウェアから悪意のある活動として認識されにくいことから、検知されにくい傾向がある。

-

メモリーの悪用:攻撃者は、システムのメモリーやリソースに直接アクセスし、その中で情報の窃取などの悪意のある活動を実行する。これにより、攻撃者はターゲットとするシステムにファイルを書き込むことなく、システムを乗っ取ることができる。

-

永続性の確立:ファイルレスマルウェアは通常、システムに永続的なバックドアを設置するために使用される。その際に攻撃者は、標的とするシステムにバックドアを直接埋め込むか、システムの一部の機能を悪用して後でアクセスできるようにする。

このようにファイルレス攻撃は、セキュリティ対策の向上や検知技術の進歩により、より広範囲で進化しており、組織は、ファイルレスマルウェアを防ぐために、従来のセキュリティ戦略を見直し、新たな対策を導入する必要があります。

ファイルレス攻撃の手口

ファイルレス攻撃の手口には、さまざまな方法がありますが、一般的な手法としては以下が挙げられます。

-

メモリー内のスクリプト実行:攻撃者は、悪意のあるスクリプトをメモリー内に直接注入して、検知回避や情報収集などの活動を行う。これにより、検知ツールがファイルを検知することができないため、その間攻撃者はシステムに影響を与えることができる。

-

レジストリの改ざん:Windowsシステムでは、レジストリを利用してシステムの設定や構成情報を管理しているが、攻撃者は、レジストリに直接悪意のあるコードを挿入することで、システムの挙動を改ざんすることができる。これにより、持続的な攻撃や権限昇格攻撃が行われる可能性がある。

-

PowerShell や WMI の悪用:PowerShell や Windows Management Instrumentation(WMI)などの管理ツールは、システム管理のために便利であるが、攻撃者はこのようなツールを利用して、例えば PowerShell スクリプトを使って遠隔でマルウェアをダウンロードして実行するなどの悪意のある活動を行うこともできる。日本では三菱電機がこの被害にあっている

これらは一般的なファイルレス攻撃の手口の一部ですが、攻撃者は常に新しい手法を開発して進化させています。

そのため組織は、これらの攻撃手法に対する防御策を継続的に向上させる必要があります。

ファイルレス攻撃の経路

では、ファイルレス攻撃はどのような経路で進行するのでしょうか。

以下で一般的な経路を見てみましょう。

-

感染ベクトルの特定:攻撃者は、不正なリンクや添付ファイルを含むフィッシングメール、脆弱なサービスへの直接攻撃、悪意のあるWebサイトへの誘導などを使って ターゲットとなるシステムに侵入するための感染経路を特定する。

-

システムへの侵入:その後、特定された感染ベクトルを利用してシステムに侵入する。これには、システムの脆弱性を悪用した攻撃や、認証情報を入手してログインするなどの手法が含まれる。

-

ファイルレス技術の利用:侵入後、攻撃者はファイルレス技術を利用して、メモリー内のスクリプト実行やレジストリの悪用、管理ツールの悪用などの活動を開始する。

-

偵察と横展開:攻撃者は、侵入したシステム内で偵察を行い、ターゲットとなる情報や他のシステムにアクセスするための手がかりを探す。さらに、横展開を行い、ネットワーク内の他のシステムへの侵入を試みる。

-

永続的なアクセスの確立:攻撃者は、バックドアや持続的なアクセス手段を設置して、システムに定期的にアクセスできるようにする。これにより、攻撃者は長期間にわたってシステムの監視や機密情報の窃取などの悪意のある活動を行うことができる。

このような手順を経て、ファイルレス攻撃が実行され、システムに深刻な影響を与えるのです。

ファイルレス攻撃の事例

日本でも以下のようなファイルレス攻撃の事例が報告されています。

-

「Emotet」によるファイルレスマルウェアの攻撃:ファイルレス技術を利用して感染を広げてターゲットとするシステムに侵入する。この攻撃は、日本を含む世界中で広範囲に標的を絞った攻撃を行っており、日本の企業や組織に対する攻撃でも確認されている。

-

サプライチェーン攻撃によるファイルレス攻撃:サプライヤーやパートナー組織を通じてターゲットとなる組織に侵入する手法。日本の企業や組織もこの種の攻撃の標的になっており、ファイルレス技術を使って検知を回避する試みが報告されている。

-

ビジネスメール詐欺 (BEC):組織内の信頼関係を悪用して、メールの添付ファイルにマルウェアを組み込んで資金を詐取するための手法。日本でも、BEC 攻撃によるファイルレス技術の使用が報告されており、特に上層部の役員や財務部門を標的にした攻撃が増えている。

これらの事例は、日本におけるファイルレス攻撃の一部であり、セキュリティの専門家や組織がこれらの脅威に対処するために取り組んでいます。

では、このような被害に合わないようにするにはどのような対策を取ればいいのでしょうか。

ファイルレス攻撃の対策

ファイルレス攻撃の対策は色々ありますが、特に有効な対策を以下に3つ挙げてみましょう。

1.社員教育

多くのサイバー攻撃の被害が、社員のサイバー攻撃に対する意識の低さや知識不足によって起こっています。

そのため社員教育は、組織内の全ての社員がセキュリティリスクに対して十分に理解し、適切に対処できるようにするための重要な取り組みです。

ファイルレス攻撃やその他のセキュリティ脅威についての教育を通じて、社員が不審なリンクや添付ファイルを開かない、セキュリティツールを利用する、フィッシング攻撃に注意するなどのベストプラクティスを学べば、かなりの予防になるはずです。

2.エンドポイントセキュリティソフトウェアの導入

エンドポイントセキュリティソフトウェアは、エンドポイント(端末)でのセキュリティを強化するためのソフトウェアであり、ファイルレス攻撃などの脅威を検知してそれをブロックする機能を提供し、挙動ベースの検知や機械学習による脅威分析などの高度な技術を活用して、未知の攻撃にも対応できます。

そのため、エンドポイントセキュリティソフトウェアを導入するで、ファイルレス攻撃などの脅威から組織を保護するセキュリティレベルが上がります。

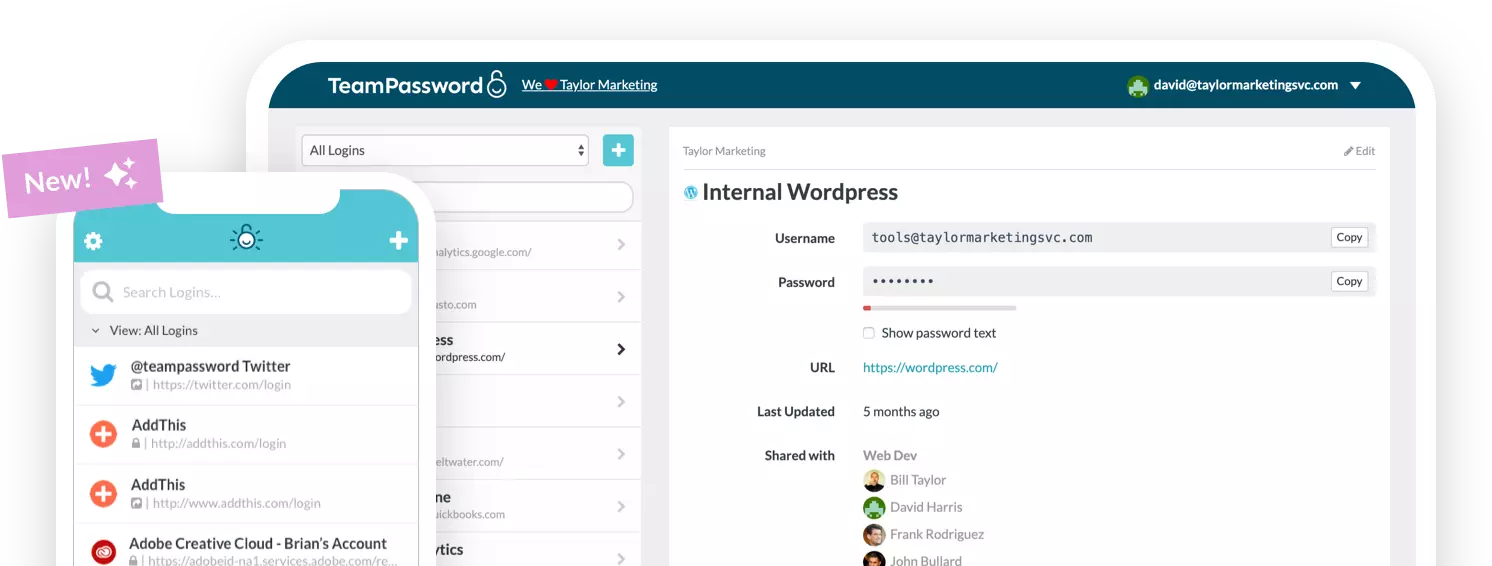

3.パスワード管理ツールの使用

パスワード管理ツールは、強力なランダムなパスワードを生成し、それらを安全に保存することができます。

このようなツールを使うことで、社員は複雑なパスワードでも簡単に管理でき、それで彼らがパスワードを使いまわしたりセキュリティの弱いパスワードを使用することを防ぐことができます。

さらに、2FA(二段階認証)や SSO(シングルサインオン)などの機能を提供することで、セキュリティの強化に繋がります。

この3つの中で、最も手軽に始めることができる対策はパスワード管理ツールの使用です。

その中でもTeampassword だと、すぐに導入することができます。

Teampassword でファイルレス攻撃対策

強固なパスワード管理ツールである Teampassword には、セキュリティを強化するさまざまな機能があります。

2段階認証

Teampassword では、マスターパスワードに加えて、Eメールなどの個人所有のものに対して Google Authenticator コードを要求することで、セキュリティを強化しています。

万が一認証情報が漏洩した場合でも、攻撃者は 2FA を突破する手段を持っていない限り、第二の認証要素を提供できないため、アカウントへの不正アクセスの防止に繋がります。

安全な暗号化技術

TeamPassword を使ってログインを共有すると、機密情報はコンピューター上でローカルにハッシュ化、ソルト化、および暗号化され、暗号化された接続を介してサーバに送信されます。

そのため万が一サイバー攻撃を企む人にアクセスされたとしても、機密情報はすべて暗号化されているので、情報が漏れる可能性は極めて低くなります。

アクティビティとログ記録

Teampassword では、メールやチャットをしなくても、チームの状況は確認できます。

TeamPassword のアクティビティでは、どのログイン情報が使われているか、また共有されているログイン情報がいつ更新されたのかなどを確認でき、何かしらの活動がなされた時にメールで通知が来るように設定することもできるので、何か起こったときにも迅速に対応することがきでます。

日々進化するサイバー攻撃の対策は早いに越したことはありません。Teampassword で大事な情報をしっかり守りませんか?

無料トライアルにサインアップして、ファイルレス攻撃などのサイバー脅威に対して Teampassword がどのように機密情報の管理のお手伝いができるかをぜひご体験下さい。