事業拡大の過程では、スピードが何よりも重視されます。私たちはSlackで迅速な回答を求め、ブラウザの自動入力でログイン時間を短縮し、共有のスプレッドシートでチーム全体の業務を円滑に進めます。しかし、多くのチームが気づいていない「利便性の代償」が存在します。作業効率化のために身につけた習慣の多くが、現代のパスワード脅威につながる脆弱性そのものなのです。

最近のデータによれば、パスワード関連の脆弱性は依然としてデータ侵害の大半を引き起こす元凶とされています。目指すべきは生産性を犠牲にすることではなく、迅速な作業とセキュリティ維持の間のギャップを埋めることにあります。

生産性 vs セキュリティ監査

具体的な攻撃の手法に踏み込む前に、チームの現在のワークフローを改めて検証してみましょう。知らず知らずのうちに、以下のようなパスワード関連の脅威を招いてはいませんか?

| 短絡的な方法(利便性) | 潜在的なリスク(セキュリティ) | 想定される脅威 |

|---|---|---|

| ログイン情報をSlackで送る | チャット履歴に平文のパスワードが永久に残ってしまう。 | スピアフィッシング |

| パスワードを「社名+2026」にする 例:TeamPassword2026 |

予測可能なパターンは、ボットによって簡単に見破られる。 | ブルートフォース攻撃 |

| Chromeにパスワードを保存する | ブラウザに保存された資格情報は、悪意ある傍受の対象になる。 | 中間者攻撃 |

| 全部同じパスワードを使い回す | たった一度の些細な漏洩が、全アカウントの侵害につながる。 | クレデンシャルスタッフィング |

1.「ちょっと送って」の罠:スピアフィッシング

チームメンバーがログイン情報を求めてきて、作業を止めないようにDMやメールでそのまま貼り付けて送るなんてことは、誰もが経験したことがあるでしょう。これは便利ですが、スピアフィッシングの大きな標的を作ることになります。一般的なスパムとは異なり、スピアフィッシングは特定の相手を狙った攻撃です。犯罪者がCEOや取引先などの信頼できる人物になりすまし、そうしたコミュニケーションチャネルへのアクセスを得ようとします。

もし攻撃者が誰か一人のメールやSlackにアクセスできれば、メッセージだけでなく履歴全体を見ることができます。これまで平文で共有されたすべてのパスワードが、ハッカーにとっての「鍵」になってしまうのです。実際、2020年に10代のハッカーによってTwitterの社内システムが侵害された事件も、まさにこの方法で起きました。

詳細解説:スピアフィッシングの被害を防ぐために知っておくべきこと

2.「リモートワーク」での抜け穴:中間者攻撃(MITM)

ここでの「利便性」は、どこからでも仕事ができることです。空港、カフェ、コワーキングスペースなど、どこでも作業できます。生産性を維持するために、私たちは公共Wi-Fiやブラウザの「ログイン状態を保存」機能に頼ることがよくあります。中間者攻撃(MITM)攻撃とは、ハッカーがあなたのデバイスとサーバーの間を流れるデータを途中で傍受する攻撃です。

暗号化されていないネットワークやHTTPSで保護されていないサイトを利用している場合、あなたの認証情報は空中から「盗み取られる」可能性があります。さらに、「ログイン状態を保存」のクッキーでさえも乗っ取られ、ログイン画面を完全に回避される可能性があります。現代のパスワード管理ツールは、暗号化をローカルで行うことでこれを防ぎます。そのため、たとえデータが傍受されたとしても、それは解読不能な文字列のままです。

詳細解説:中間者攻撃(MITM攻撃)の仕組みと阻止する方法を徹底解説

3.「覚えやすさ」の習慣:ブルートフォース攻撃

人間はランダムな文字列を覚えるのが得意ではありません。そのため生産性を保つために、会社名+年号+!(例:TeamPassword2026!)のような「パターン化された」パスワードを作りがちです。一見整理されているように見えますが、これはブルートフォース攻撃の格好の標的になります。

ハッカーは自動化されたスクリプトを使い、一般的な単語やパターンの何千もの組み合わせを毎秒試します。ユーザー名(メールアドレスなど)が公開されており、パスワードが予測可能なパターンであれば、ボットが正しい組み合わせを見つけるのは時間の問題です。この脅威を無力化する唯一の方法は、パスワード生成ツールで長くてランダムなパスワードを作成することです。

4.「共通ログイン」:クレデンシャルスタッフィング

これはよくある効率化の手法で、一見便利に見えますが、短絡的な方法です。プロジェクト管理ツール、メール、フードデリバリーアプリなど、同じパスワードを使い回すと頭を使わずに済みます。しかしこれはクレデンシャルスタッフィングにつながります。

小規模なサイト(例:飲食店の公式アプリ)が侵害されると、ハッカーは流出した何十億ものメールアドレスとパスワードを入手します。それをAWS、GitHub、銀行ポータルなど、より価値の高いサービスのログインページに一斉に試すのです。もしパスワードを使い回していれば、5年前に使っていたサービスの侵害が、今日のビジネスの侵害につながる可能性があります。

詳細解説:パスワードの使い回しが招く「クレデンシャルスタッフィング攻撃」の脅威

5.「個人的なヒント」:辞書攻撃

辞書攻撃は、ブルートフォース攻撃のより洗練された形です。すべての文字を試すのではなく、個人情報を使って候補を絞り込みます。例えばハッカーが、あなたの犬の名前(Instagramから入手)や住んでいる都市(LinkedInから入手)を知っていれば、それを攻撃用の「辞書」に追加します。

認識しやすい単語や身近なフレーズをパスワードに使うと、ハッカーの作業を飛躍的に簡単にしてしまいます。覚えやすいパスワードという利便性は、そのパスワードが一般的な単語リストの一部であるリスクによって大きく損なわれます。

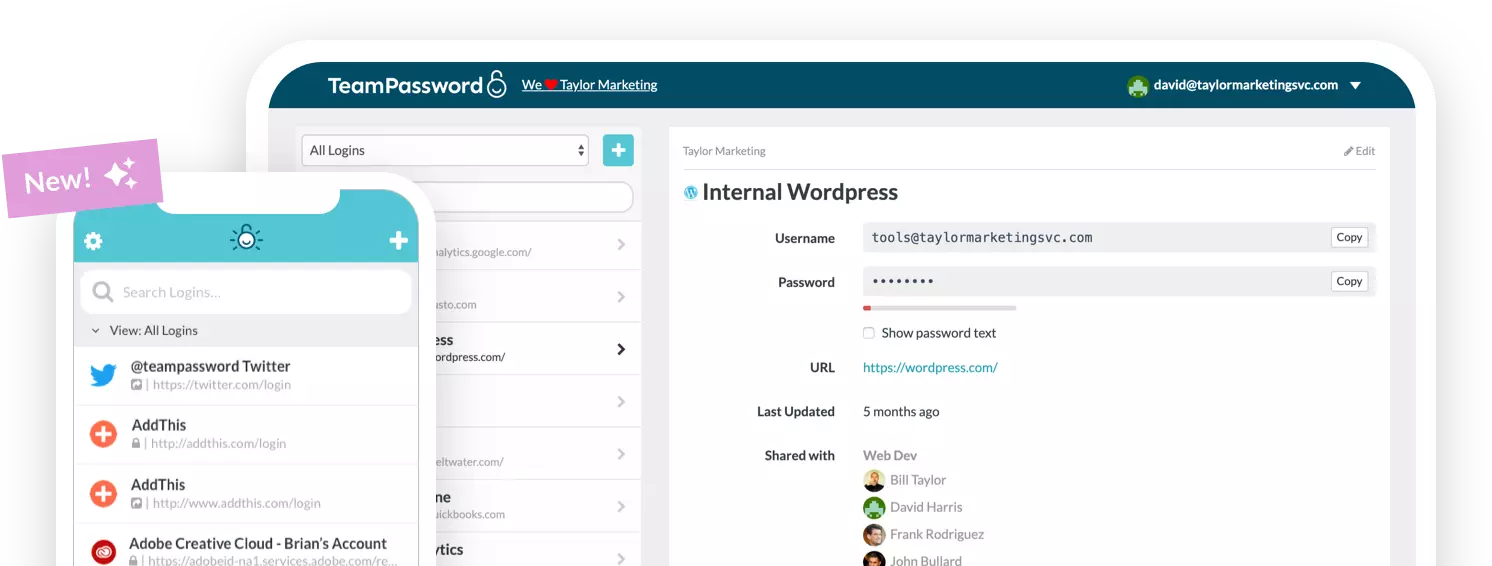

TeamPasswordの活用で課題を解決

セキュリティが足かせであってはなりません。チームが共有のスプレッドシートやパスワードの使い回しといった短絡的な方法に頼るのは、従来のセキュリティ対策が遅く感じられるからです。TeamPasswordは、そうした利便性をリスクなしに提供するために設計されました。

- 2FA統合:強制可能な2要素認証(2FA)。全ユーザーが自身の保管庫にログインする際、時間ベースのコードの入力を要求します。

- ワンクリックアクセス:当社のブラウザ拡張機能(Chrome、Firefox、Safari)により、チームは瞬時にログイン可能。ブラウザの「次回から自動ログイン」機能に頼る誘惑を排除します。

- アクティビティログ:誰が何にアクセスしたか推測する必要はありません。完全な監査証跡により、不審な活動を事前に検知できます。

パスワード脅威から守るためにチームのワークフローを犠牲にする必要はありません。必要なのは、優れた橋渡しツールだけです。

今すぐ利便性の罠から脱却しましょう。14日間の無料トライアルを開始し、TeamPasswordがチームのスピードをそのままにセキュリティを実現する方法をご体験ください。