have I been pwned?について解説!もし情報漏洩が自分の身に降りかかった場合の対処法とは?

大規模なデータ漏洩のニュースを聞くたびに「自分の情報は大丈夫か?メールアドレスがダークウェブに流出していないか?」と不安になる経験は、誰しも一度はあるのではないでしょうか。

かつては自分の情報が漏洩したかどうかを知ることは、個人にとって極めて困難でした。しかし今、強力な味方が登場しています。それが「Have I Been Pwned?(HIBP)」です。本記事では、このサービスの利用方法を解説するだけでなく、万が一データ漏洩が判明した場合の明確な対処法についても、段階的な手順で解説します。

Table of Contents

「have I been pwned? (HIBP)」とは?

データ侵害で盗まれた情報を検索可能な膨大なるデータベースを想像してみてください。まさにそれが「Have I Been Pwned?(HIBP)」です。2013年、アドビの大規模なデータ侵害事件を受けて、オーストラリアの著名なセキュリティ専門家Troy Hunt氏によって設立されたHIBPは、漏洩した数十億のアカウントを集約・索引化する無料サービスです。

「pwned」という用語は、ゲーマーの間でよく使われるスラングである「owned」の誤表記に由来し、完全に打ち負かされたり支配されたりすることを意味します。アカウントが「pwned」されたとは、データ侵害でログイン情報が流出しており、悪意のある人物の手に渡っている可能性が高いことを示します。

HIBPでは、自身のメールアドレスや電話番号が、データベース内の侵害されたウェブサイトやアカウントに表示されているかどうかを素早く確認できます。

「have I been pwned?」の使い方

情報が流出したかどうかを調べるのは簡単で、1分もかかりません。

- ウェブサイトにアクセス

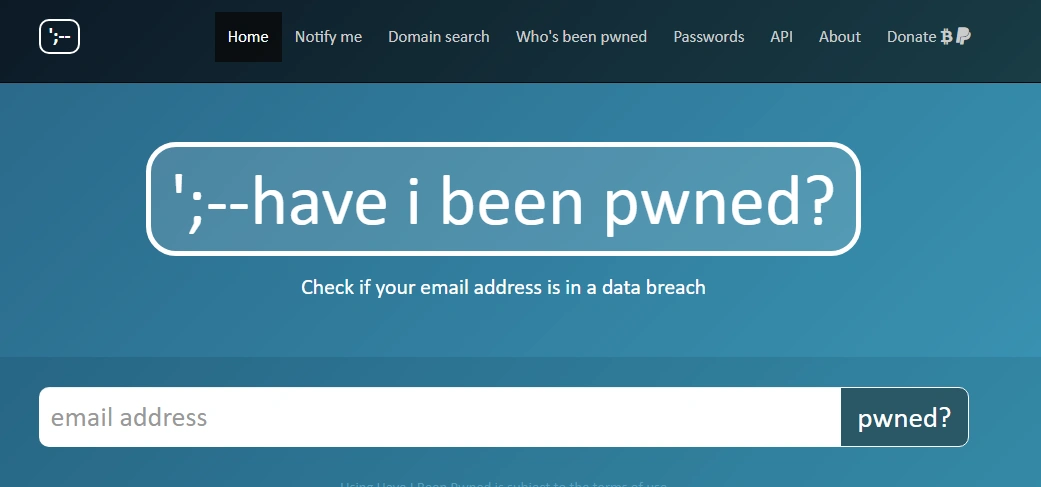

公式の Have I Been Pwned? ウェブサイト(https://haveibeenpwned.com/)に移動します。 - メールアドレスを入力

検索バーにチェックしたいメールアドレスを入力し、「pwned?」ボタンをクリックします。

引用:Have I Been Pwned? ホームページのメイン検索バー - 結果を分析

以下の2つのうち、どちらかの結果が表示されます。- 「Good news — no pwnage found!」:これは、あなたのメールアドレスが HIBP のデータベースにあるどの情報漏洩にも見つからなかったことを意味します。

- 「Oh no — pwned!」:これは、あなたのメールアドレスが1つ以上のデータ漏洩で見つかったことを意味します。サイトには、あなたのデータが関わった正確な漏洩元、どのような種類のデータが侵害されたか(例:パスワード、地理的位置など)、および漏洩の日付が正確にリスト表示されます。

【5ステップ】漏洩していた場合の対処法

「Oh no — pwned!」というメッセージが表示されても、パニックになる必要はありません。情報漏洩を発見することは、デジタル生活を保護するための最初の一歩です。以下の手順を確認し、対処しましょう。

ステップ 1:パスワードを直ちに変更する

これが最優先事項です。情報漏洩の結果にリストされているすべてのサイトで、すぐにパスワードを変更してください。もし同じパスワードを他のウェブサイトで使い回している場合は、それらのパスワードも変更しなければなりません。新しいパスワードは、一意で強力であり、少なくとも16文字以上の長さであるべきです。

ステップ 2:2要素認証(2FA)を有効にする

2要素認証は、パスワードが盗まれた後に利用できる最も効果的な防御策です。アクセスを許可する前に、2番目の形式の認証(アプリからのコードやテキストメッセージなど)を要求します。これは、たとえハッカーがあなたのパスワードを知っていても、アカウントに侵入できないことを意味します。特にメール、銀行、ソーシャルメディアなど、すべての重要なアカウントで有効にしてください。

ステップ 3:フィッシング詐欺の疑いがあるメールを精査する

メールアドレスが公開されると、それはすなわちフィッシング詐欺の主要なターゲットになることを意味します。フィッシングメール、正規の企業(例:銀行、Netflix、Slackなど)を装って、あなたを騙してさらに多くの情報を引き出そうとする詐欺的なメールです。身に覚えのないメールのリンクをクリックしたり、添付ファイルをダウンロードするのは厳禁です。代わりに、ブラウザで直接そのウェブサイトやアプリにアクセスしてください。

ステップ 4:機密性の高いアカウントには新しいメールアドレス作成を検討する

機密性の高いアカウント(銀行、金融、政府サービスなど)については、関連付けられているメールアドレスを変更し、普段使いのサインアップには決して使用しないプライベートなものとして保持することを検討してください。これにより、最も重要な資産を、公に漏洩したメールアドレスに伴うリスクから隔離できます。

ステップ 5:金融口座を監視する

銀行やクレジットカードの明細書に不審なアクティビティがないか注意深く監視してください。情報漏洩に金融情報が含まれていた場合は、追加の予防措置として、主要な信用情報機関に不正警告または口座凍結を設定することを検討してください。

予防策:ハッキング被害を未然に防ぐ方法

すべてのアカウントに一意で強力なパスワードを使用する:これはサイバーセキュリティの黄金律です。パスワードは決して再利用、そして使い回しをしないでください。もし1つのサイトで情報が漏洩しても、被害はそのサイトに限定され、ハッカーがその同じパスワードを使って他のアカウントにアクセスすることはできなくなります。

安全なパスワードマネージャーを活用する:何十もの複雑なパスワードを手動で作成し、記憶しておくことは人間には不可能です。その解決策となるのがパスワードマネージャーです。認証情報を安全に生成、保存、入力してくれるため、完璧なパスワード管理が苦もなく行えます。

利用するサービスを吟味する:新しいサービスにサインアップする前に、本当に必要なサービスかどうかを検討しましょう。ご自身のデータが存在する場所が少ないほど、デジタルの足跡は小さくなり、情報漏洩のリスクは低くなります。

TeamPasswordが情報漏洩を防ぐ仕組み

個人にとってパスワードのセキュリティは課題ですが、チーム、クライアント、請負業者間で認証情報を共有するビジネスにとって、それは致命的な脆弱性となり得ます。パスワードをメールで送ったり、スプレッドシートを使ったりするのは、情報漏洩を招く行為と言えます。

TeamPasswordは、ビジネス向けに設計された、手頃な価格で堅牢なパスワード管理ソリューションです。

- 安全で簡単な共有:パスワードを直接開示することなく、安全にアクセス権を共有できます。

- 内蔵のパスワードジェネレーター:強力でユニークなパスワードを即座に生成し、組織全体に展開します。

- 強制可能な2要素認証(2FA):チームの全メンバーが2FAを有効にしていることを確認し、不正なアカウントアクセスを防ぎます。

- アクティビティログと通知:誰が何にアクセスしているかを監視し、機密性の高いアカウントに関する即時アラートを受け取ります。

ハッカーにご自身の会社や組織、チームを「pwn(侵害)」させてはなりません。

よくある質問

1. 「Have I Been Pwned」は安全に使用できますか?

はい、非常に尊敬され信頼されているセキュリティリソースであり、政府機関やフォーチュン500に名を連ねる企業にも利用されています。検索したメールアドレスをサイトが保存することはありません。

2. 自分のメールが見つかった場合、コンピューターがウイルスに感染しているということですか?

必ずしもそうではありません。データ漏洩は、企業(例:LinkedIn、Adobeなど)のサーバーで発生します。これは、あなたのデータが彼らのサイトから盗まれたことを意味し、ご自身のデバイスから直接盗まれたわけではありません。ただし、情報漏洩は、お使いのコンピューターにマルウェアをインストールしようとする可能性のあるフィッシングメールにつながることがあります。

3. パスワードマネージャーはハッキングされることがありますか?

TeamPasswordのような信頼できるパスワードマネージャーは、最先端のエンドツーエンド暗号化(しばしばゼロ知識と呼ばれる)を使用しています。これは、会社自体もお客様のパスワードを見ることができないことを意味します。仮にサーバーが侵害されたとしても、漏洩するのは暗号化された無意味な文字列だけです。最大のリスクは脆弱なマスターパスワードに起因するため、強固なパスワードの使用と2要素認証(2FA)の有効化が極めて重要です。